安卓逆向

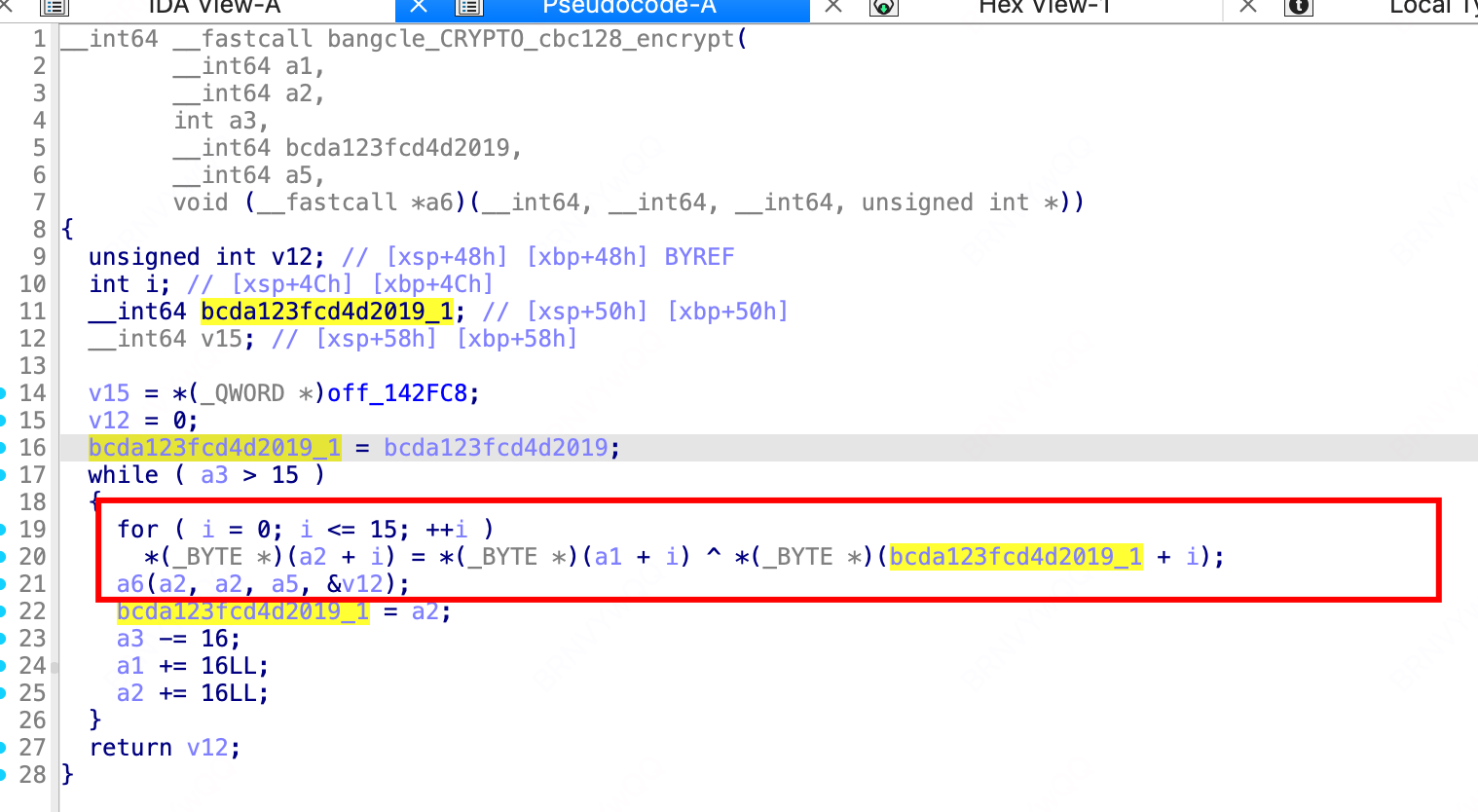

比亚迪hy SM4 白盒 DFA 攻击

案例:比亚迪hy

SM4密码算法详解:分组长度与加密流程-CSDN博客

https://github.com/py-gmssl/py-gmssl 可以看源码

https://github.com/guojuntang/sm4_dfa dfa攻击

(六)国密SM4算法 – 知乎 (

...

【苹果云真机】远程控制插件

支持ios13-ios17

支持rootless和rootfull

支持ipad、iphone、iphoneplus

支持移动端、PC端(键盘输入)

越狱源:https://zhaoboy9692.github.io/repo 订阅下载

内网可以直接连接,外网需要穿透,开放端口

...

解决安卓14的抓包证书模块

解决安卓14的抓包证书模块

...

frida-gadget无root注入app

自己的app注入

在app/build.gradle下添加

sourceSets{

main {

jniLibs.srcDirs = ['libs']

}

}

将libfrida-gad

...

快手、抖音短视频最新版抓包

# 短视频最新版通用quic协议解决方案

由于最新版的两款短视频都使用了quic协议,这就导致爬虫小伙伴在抓包的过程遇到不能抓包的问题,这里提供他们quic协议所有版本的通用解决方案,使他们不使用quic协议,直接通过Charles抓包。

...

安卓直播间websocket协议破解还原

前言

现如今直播间协议很多已经很少使用http轮询的方式获取直播间的弹幕、礼物、关注等,在用的目前知道的是某音的直播,其他的一些app已经使用socket或者websoceket获取直播间的弹幕等,本次主要针对websocket提供协议破解思路。

...

解决k手8.0抓包

最近某手更新了8.0版本,这让我们的爬虫小伙伴可难受了。

某手更新8.0之后,最直接的问题就是抓不到包。

我们需要逆向分析一下8.0的网络协议,看看到底使用了什么技术,才让我们抓不到包呢。

...

Nic*app的native层算法破解

Nic*app的native层算法破解

案例:就不放了

抓包分析

这里抓包分析的过程不详细说了

可以看到主要有两个参数

sign和signV1

反编译

1、 sign破解

搜索关键词定位以及跳转到声明之后,最后就是一个md5,用objection看看就完事了

这是ja

...

修改xposed特征并刷机

推荐步骤

在谷歌云上高速编译安卓AOSP ROM、驱动、内核并完成刷机

编译xposed并完成刷机

环境相关

设备 sailfish

编译环境 kali

致谢

https://blog.csdn.net/qq_22656473/article/details/103455103

...

破解某交(y)友(p)app的VIP&&半自动im机器人

案例

就不放了,某交(y)友(p)app

致谢

Youpk

环信IM文档

hanbing&&r0ysue

加固简单分析

拿到app就先拿到jadx中分析,发现这是360加壳。

...